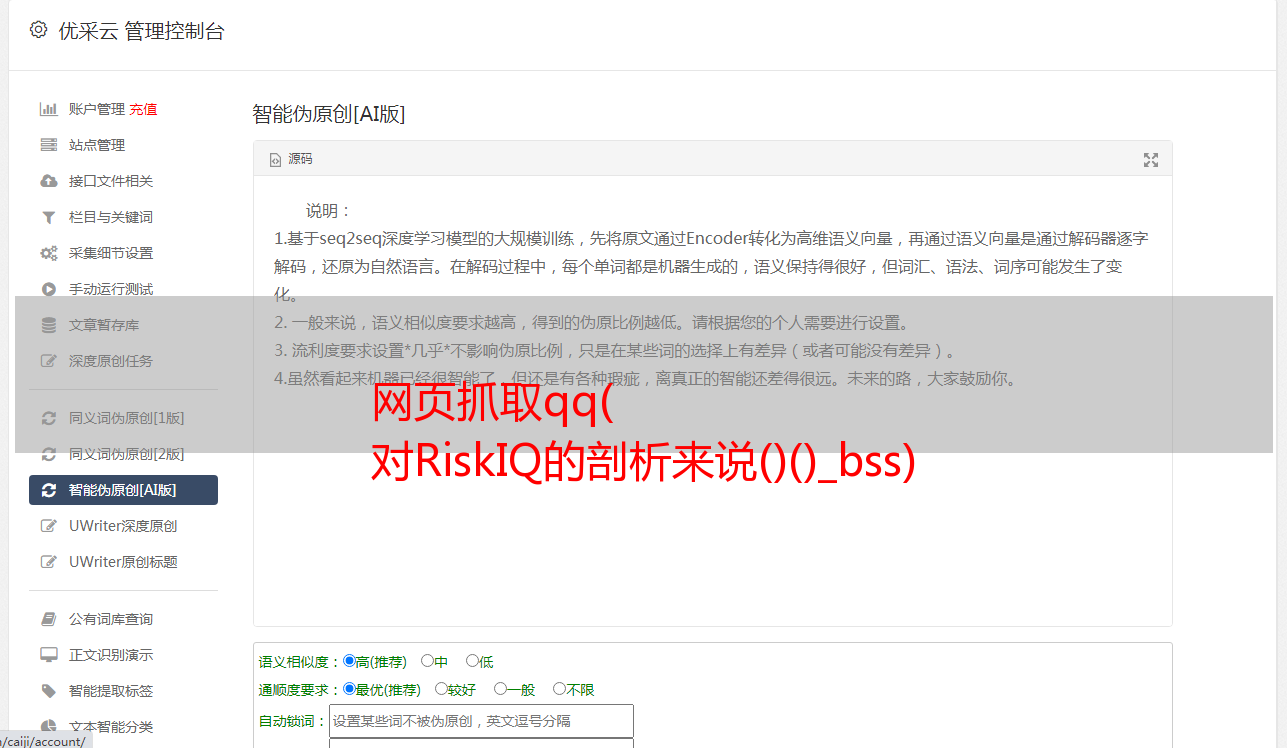

网页抓取qq( 对RiskIQ的剖析来说()()_bss)

优采云 发布时间: 2021-10-08 03:12网页抓取qq(

对RiskIQ的剖析来说()()_bss)

联系技术Q:20619942(点此联系站长) 如有问题请联系站长!

* /jni?mth=a&str=xxx&i=10 * @param request00020680 B __bss_start__ 对于RiskIQ的剖析后端,其页面抓取规划是一个值得肯定的人才。我们每天的网页抓取量会达到200亿页,并且可以主动积累,因为很多现代网站倾向于使用JavaScript来完成网站服务,所以我们只需要加载大约20个脚本和30个英国航空网站左右保留子页面就行了。30页虽然不多,但大部分都是千行代码的缩水脚本页。随着WAF对网站的保护越来越广泛,对于基本的Web攻防,越来越多的攻击载荷利用MySQL、JavaScript等语言特性进行编码变形,进而绕过WAF保护。攻守是一个不断反对和促进的过程。根据云端数据显示,当时近三分之一的攻击数据,为了绕过Cloud Shield WAF的保护,使用了不同级别或类型的编码变形技术,甚至有使用多维复合变形和编码技术。罪行。

“由于担心缓存命中率会大幅下降,导致网络使用量大幅增加和页面加载时间过长,Chrome 过去没有处理过这个问题,”谷歌软件工程师 Shivani Sharma 在该功能的 HTTP 中描述缓存威胁模型文档。