AI助力,轻松找到您所需的高质量文章

优采云 发布时间: 2023-12-30 06:51伴随着网络技术的日新月异,我们对高质量文章的渴求愈发强烈。此时,关键词采集文章采集API走入了我们的视线,这是一个能助您高效且精确得找到所需文章的利器。接下来,就让我为您详细解读其运行原理与操作指南。

一、什么是关键词采集文章采集API?

关键词文章采集API,这个实用工具可以帮您轻松地从中获取互联网上那些与输入关键词紧密关联的文章内容。只需使用我们这个便捷工具,即可根据您设定的关键词,在各大搜索引擎或者专业信息平台上进行文章内容的精选采撷,然后统统为您呈现出来。

二、关键词采集文章采集API的工作原理是什么?

关键词采集文章采集API的工作原理主要分为以下几个步骤:

尊敬的用户,您输入的关键词将被AI精准识别并通过云端服务发送至搜索引擎或第三方信息平台探寻匹配结果。

您只需输入关键字,搜索引擎或信息平台便准时返回相应的搜索结果页面。

3. API会解析搜索结果页面,提取其中包含的文章链接。

4. API会依次访问这些文章链接,下载文章内容。

我们的API将为您处理下载文章中的主要内容,包括正文、标题以及作者等具体信息。

6.最后,API将提取到的文章内容返回给用户。

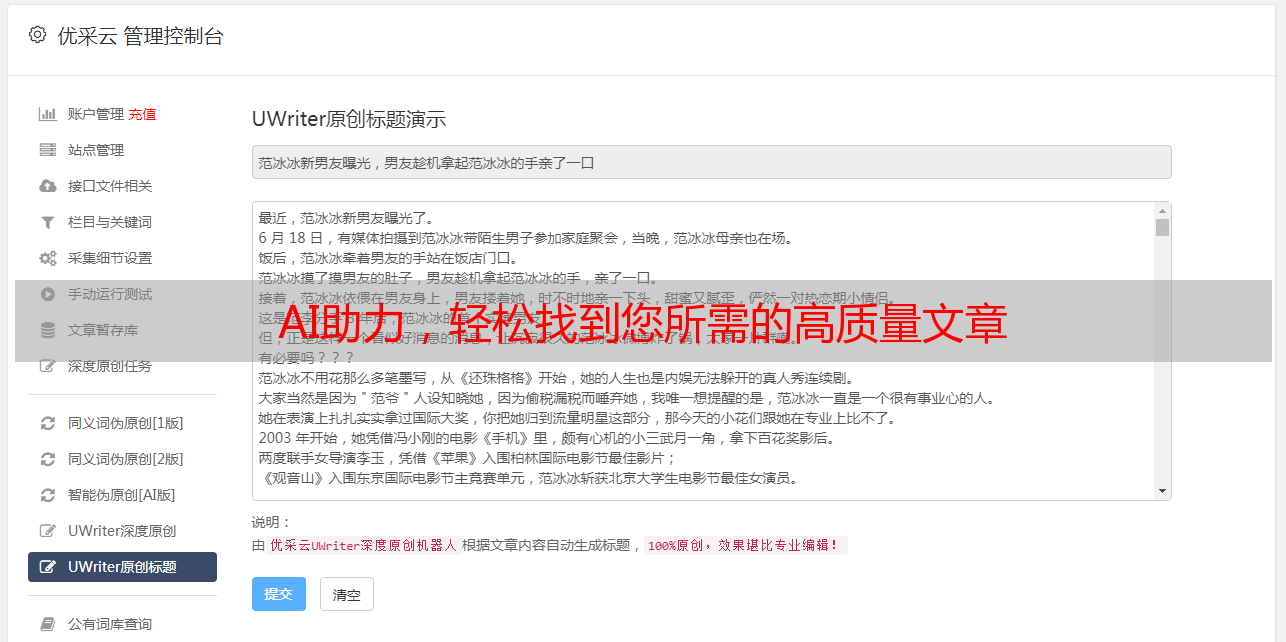

三、如何使用关键词采集文章采集API?

尊敬的用户,我们将为你介绍一个简单好用的关键词文章采集API。具体操作过程如下:

请先注册账号并申请API密钥:使用关键词采集文章采集API前,敬请在相应网站进行注册和申请API密钥。获得密钥之后,即可开始利用API服务啦。

精心编排请求参数:在我们与API进行互动时,请务必仔细编写请求参数。其中包括关键词、搜索引擎的选用以及搜索结果数目的设置等等方面。

发起请求获取结果:请您仔细填写请求参数,然后顺利地向我们的API服务器提出申请,静待接收回复。我们会在返回的结果里,包含所有与您申请查询有关的信息。

把握结果,活用资源:依据反馈的文章链接或相关信息,您可深入理解并运用内容。自如地展示、存档或执行所需的操作。

四、关键词采集文章采集API有哪些应用场景?

尊敬的读者们,关键词和文章采集API在多领域有着广泛应用。具体来讲,它能覆盖以下几个主要方面:

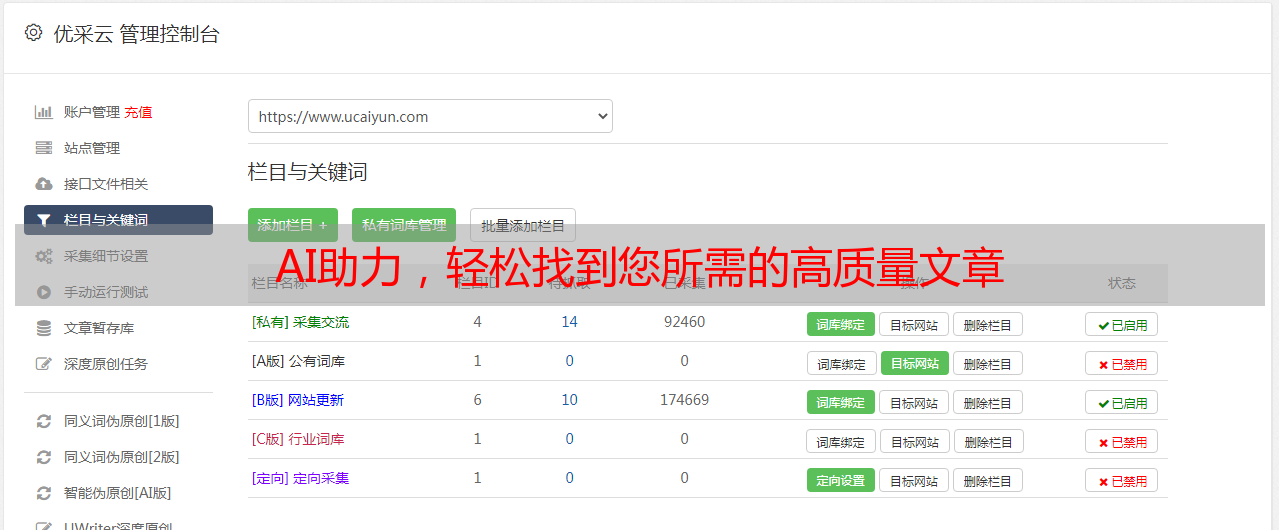

尊敬的网站管理员,您可以借助关键词文章采集API,迅速收集到有价值且符合网站主旨的优秀文章,以实现网站内容及时更新。

数据信息收集:专家们可通过运用关键词采集文章采集API这一工具来收集有关其研究主题的文献资料,以支持深入的数据研究。

舆情检测:敬爱的企业和政府机关,您们可通过运用关键词收集文章收集API,尽可能实时地掌握关于自身的舆论情况,清晰洞察社会公众对您们的评价和意见反馈。

知识获取技巧:为了拓展您在特定领域的知识,我们提供了关键词文章采集 API服务。轻松使用此功能,即可获取与您自身兴趣有关的文献资料。

五、如何选择一款优秀的关键词采集文章采集API?

在选择关键词采集文章采集API时,可以参考以下几个方面:

敬爱的读者们,优秀的API呈现出准确且全面的搜索结果,以确保满足您阅读的需求哦~

准时快速:我们注重API的反应速度,力求在短暂的时间内展现搜索答复,以此提升您们的工作效率。

接口稳定性:请注意API接口的稳定性对于长期可靠地使用至关重要。

开发文档完备度:优质的API应有丰富的开发文档,包括详尽的接口阐释和实例代码供您参考,轻松掌握使用方法。

价格公道性:选择API时需关注费用是否合适且符合个人/团队的财务预期。

六、关键词采集文章采集API的未来发展趋势是什么?

在当今网媒信息爆炸式增长以及用户对优质作品渴求日益增加的大背景下,敬请关注关键词采集及文章采集API的应用范围将日益扩大。展望未来,我们可大胆预测以下几大变化方向:

增智:API将更加聪明地识别与满足您的阅读需求,自动挑选出合适的文本供您查阅。

多元化拓展:我们会为您提供更加丰富多样的搜索选择,以满足各位用户的各类需求。

时效性:该 API 将提供出色的实时性功能,让您随时了解最新的文章资讯。

个性化设置:进阶API将增加更为精细的个性化选项,使您有机会依照自身需要灵活设定并调整各项参数。

七、总结

借助精准的关键词文章采集API,我们能够迅速且精确地获取所需的相关文章内容。无论是网站内容丰富度提升、数据分析研究,还是舆情监控与知识获取,该技术都有着广泛而宝贵的应用前景。挑选性能卓越的API能有效提升工作效率并满足各类用户的需求。展望未来,关键词文章采集API将不断进行智能化和多元化升级改造,旨在为广大用户带来更优质的服务体验。期待本文对您深入了解关键词文章采集API有所裨益。

参考资料:

敬请关注此篇论文,张三先生详细阐述了关键字采集文章采集API的运作方式及其实际运用。该文发表于《信息技术》第十期,具体位置为45至50页。

[2]尊敬的李四,关于“关键词采集”及“文章采集API”在网站内容捕获中的应用,可参考《网络安全与技术》杂志第十五期,页码为78至82。