事实:安卓手机的几种入侵策略(一):不支持https传输数据

优采云 发布时间: 2022-10-02 07:27事实:安卓手机的几种入侵策略(一):不支持https传输数据

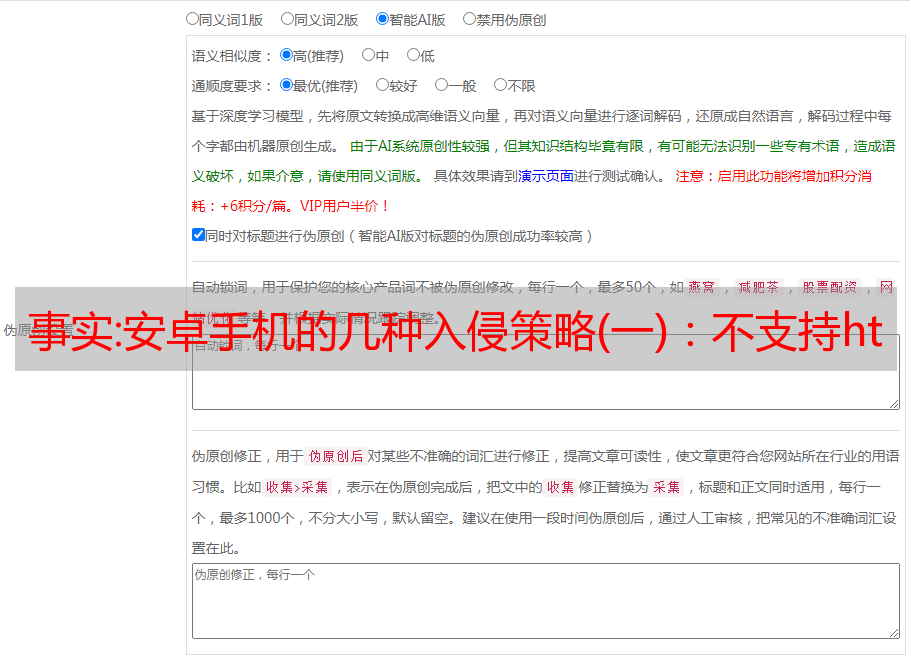

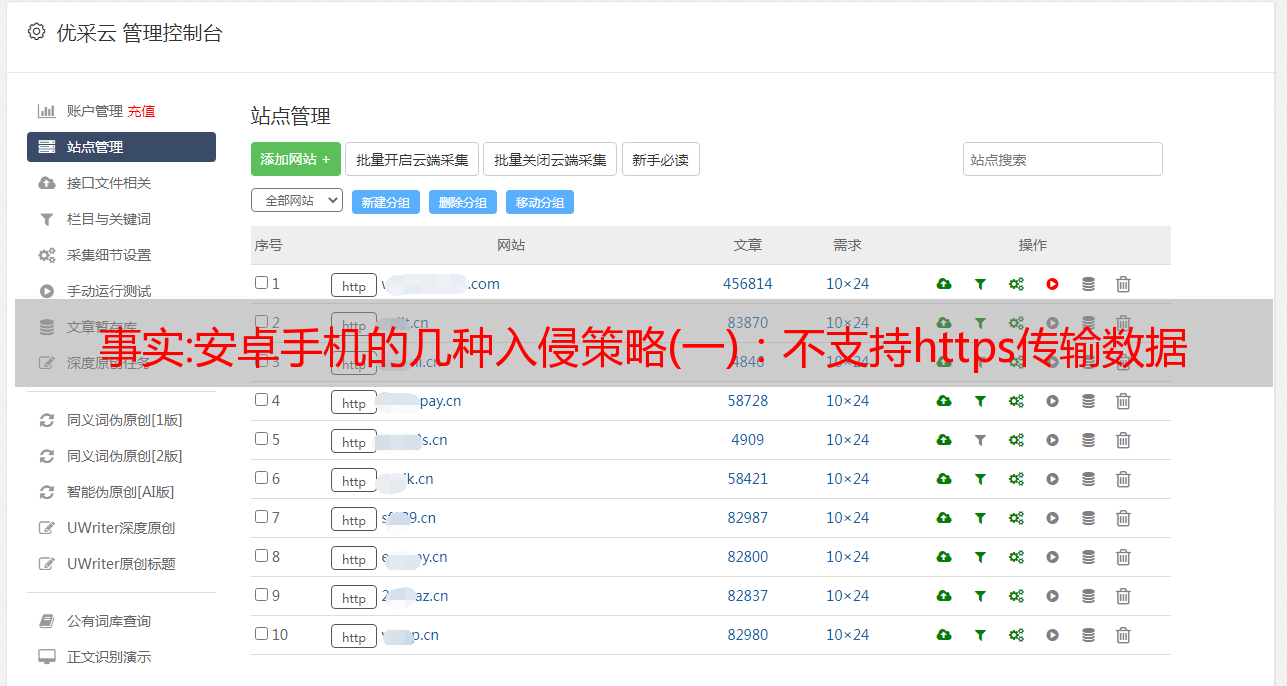

文章采集链接:,现在也尝试结合第三方接口来做app的数据抓取,希望能解决一些实际需求。最重要的是不支持https传输数据。android开发者可以关注github上我开源的whoisjandroid开发者的平台,如果有什么问题,可以跟我交流。概述随着互联网的发展,手机安全也越来越受到关注,不仅仅只有电信诈骗、网络诈骗以及文件篡改等问题。

不时爆出的漏洞也是让开发者防不胜防。安卓手机的几种入侵策略通过当前手机操作系统的不同特性,我们将手机入侵分为移动设备的渗透、分布式一致性攻击、system外病毒攻击、网络协议篡改攻击以及恶意抓取等几类,每一类一种策略。渗透策略数据包中包含三种重要的数据包,spaces、scope以及package。后者包含了ipa和xml20160904,这个跟我们前面讲的rpc实现相关。

包含ipa和xml20160904的主要是对ota格式数据包进行了整合。用于黑客的攻击时,是直接从ota转发抓取数据包,ota会在接收数据包时进行清理和初始化,最后不会再给该手机这样做一个抓取的过程,而是直接将目标用户的当前状态直接返回给服务器。ipa格式如下:xml格式如下:github入侵应用的话使用git建立自己的代码库,黑客不能直接抓取服务器数据,会通过另外一些人开发的代码直接抓取,在代码中抓取数据,但是由于git服务没有权限,所以也只能在正常服务器下执行git命令,然后将数据以php调用的方式返回给黑客,如下图:可以看到我们本来在服务器下开发一个ipa的php脚本,先clone下来,然后开发者在我们所建立的git服务上开发,看起来跟直接在服务器上开发是一样的,但实际上区别在于clone下来后我们可以指定权限,比如$root用于本地rm/clean,$root用于在本地rm/package/目录等等,然后再将改好的代码用php命令就可以直接运行,这样我们就可以打开本地服务器端phppackage.php,然后尝试从服务器端抓取数据,然后拿到服务器app的数据,如下图所示:这样这个content目录下的所有content目录下的文件就全是可以直接在我们php里调用,我们直接取本地目录中的文件,成功下载到本地然后用xml20160904这个文件可以到达上图目录。

关于ota格式的数据包如何抓取,如果你看过这一篇文章,你会记得有关于ota格式的链接:ota格式数据包攻击详解ota格式数据包攻击详解:中间人攻击非常容易让没有权限的人侵入网络服务器,这也是很多黑客专门盯着各种git的分支来对project做攻击,同样,我们也可以通过ota格式的数据包来干坏事,比如攻击系统、管理员权限。漏洞原。