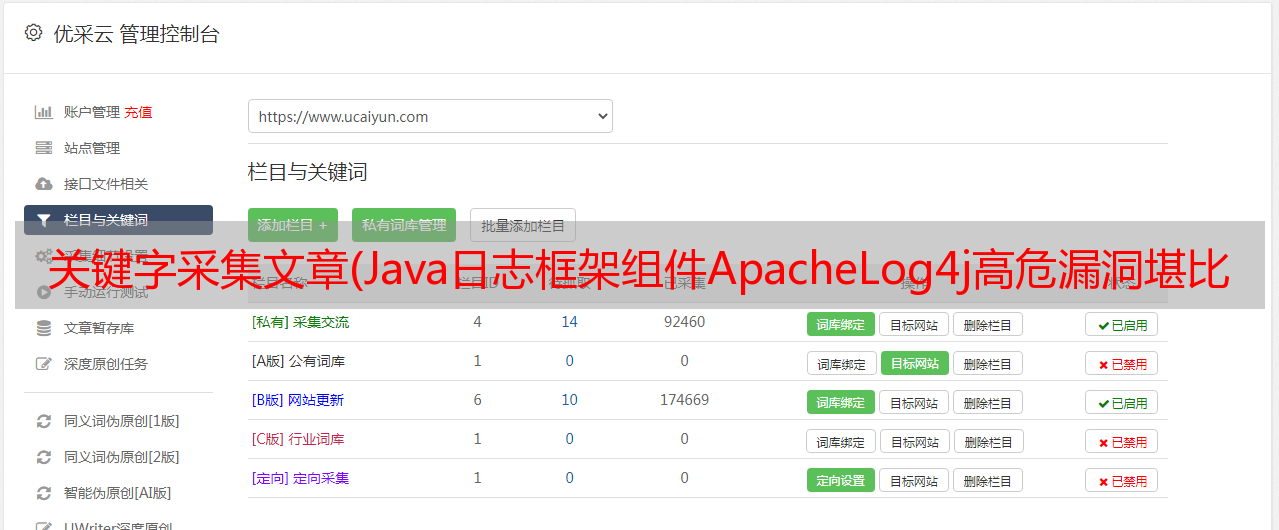

关键字采集文章(Java日志框架组件ApacheLog4j高危漏洞堪比2017年的“永恒之蓝”)

优采云 发布时间: 2021-12-26 00:13 关键字

" target="_blank">采集

近日,全球广泛使用的Java日志框架组件Apache Log4j被曝出高危漏洞。攻击者只需一段代码就可以远程控制受害者的服务器。漏洞范围和破坏程度与2017年《永恒之蓝》漏洞相当。.

据外媒报道,Steam和苹果的云服务受到影响,推特和亚马逊也受到攻击,元宇宙概念游戏《我的世界》的数十万用户被入侵。美联社评论说,这个漏洞可能是近年来发现的最严重的计算机漏洞。网友们也感叹,“这个漏洞就好比把*敏*感*词*按钮给了大家,告诉大家,按着试试。” “这个时代最不可缺少的,大概就是世界末日的感觉了。”……

一、Log4j 为什么叫“核弹类”

备受关注、加班加点的基于Java的日志框架Apache Log4j已于2015年8月5日停止维护,Log4j2是其重构升级版本。新的 Lookups 方法旨在通过多种方式动态引入外部变量。广泛用于业务系统开发,记录程序输入输出的日志信息,应用极为广泛。

由于Log4j2版本可以通过JNDl注入实现远程代码执行,黑客无需密码即可访问网络服务器,轻松控制目标设备。据统计,该漏洞影响了6万多个流行的开源软件,影响了70%以上的企业在线业务系统。

这次漏洞影响这么大的原因主要是树招风,log4j2的使用范围太广。一方面,Java技术栈现在广泛应用于Web、后端开发、大数据等领域。除了大型互联网公司,还有很多中小企业选择Java。另一方面,Kafka、Elasticsearch、Flink、Solr等大量中间件都是用Java语言开发的。在上述开发过程中,大量使用Log4j2作为日志输出。一旦输出日志与外部输入混合,就会造成灾难。

目前Apache已经正式发布了修复方案,各大厂商也给出了相应的方案。作为漏洞的发现者,阿里云的回应相对冷静。11 月 24 日,它向 Apache 报告了该漏洞,并开始尽快修复其相关受影响的系统。

二、如何有效防范此类漏洞

软件漏洞有时是不可避免的。根据Gartner的相关统计,到2025年,30%的关键信息基础设施组织会遇到安全漏洞,这将导致关键信息基础设施运营停止或关键信息物理系统停止。随着基础设施云化进程的加快,云原生的观测分析平台将变得至关重要。

日志服务SLS可以帮助快速部署预警机制,以便在漏洞被利用时快速发现并及时响应。通过使用阿里云日志服务SLS,可以分两步完成攻击检测:

1. 将 Java 程序日志连接到 SLS

首先需要将服务日志连接到SLS(如果已经连接可以跳过)。

SLS 支持非常方便的访问方式。建议使用文件采集

Java程序日志。具体访问方式包括:

登录后,您可以在SLS控制台中配置关键词告警。

2. 配置关键字监控

当漏洞被利用时,会生成相应的日志,可以通过检测以下关键字来识别:

“jndi:ldap://”或“jndi:rmi”或“javax.naming.CommunicationException”或“javax.naming.NamingException:使用对象工厂生成对象时出现问题”或“查找 JNDI 资源时出错”

然后点击Query/Analyze,(如果发生攻击,会如下图):

然后点击右上角的“另存为告警->新建版本告警”: 配置告警规则如下:

通知中可以配置语音、钉钉等通道,如下图:

如果日志中出现关键字,它会发送语音和钉钉通知。

以上是构建预警机制的简单流程。最后,鉴于Log4j在整个行业和政府使用的云服务器和企业软件中“无处不在”,更新到稳定版本2.15.0很重要,而且必须是同时加强。防止灾难性漏洞的监控方法。

原文链接: